Cyberangriffe haben längst die klassische IT verlassen. Durch vernetzte Maschinen, Fernwartung, Cloud-Anbindungen und mobile Endgeräte rücken Produktionsanlagen zunehmend in den Fokus. Die Folgen eines erfolgreichen Angriffs sind gravierend: Produktionsausfälle, Datenverlust, Manipulation von Prozessparametern, Imageschäden. In regulierten Branchen kommen rechtliche Konsequenzen hinzu. Besonders betroffen sind Komponenten, die tief in den Prozess integriert sind – Steuerungen, Sensorik, Kommunikationsschnittstellen. Und auch Wägesysteme.

Historisch waren Produktionsnetze weitgehend isoliert. Die berühmte „Air Gap“ trennte Office-IT und Fertigung. „Diese Trennung existiert heute kaum noch“, sagt Nils Hubrich, Produktmanager bei Minebea Intec, Hersteller von Wäge- und Inspektionstechnologien. „Moderne Industrie-4.0-Architekturen setzen auf durchgängige Datenflüsse – vom Sensor bis in die Unternehmens-IT oder in externe Services.“

Damit wächst die Angriffsfläche erheblich. Grenzen zwischen IT (Informationstechnologie) und OT (operationelle Technologie) verschwimmen, Wartungszugänge werden über das Netzwerk realisiert, Standardprotokolle halten Einzug in der Automatisierungstechnik. Gleichzeitig sind viele industrielle Komponenten ursprünglich nicht für diese Form der Vernetzung ausgelegt worden. „Secure by Design“ war lange kein primäres Entwicklungsziel.

OT ist nicht IT

Cyber Security in der industriellen Automatisierung folgt anderen Regeln als klassische IT-Security. Während in der Office-IT Vertraulichkeit oft oberste Priorität hat, stehen in der OT-Verfügbarkeit und -Integrität im Vordergrund. Produktionssysteme müssen 24/7 laufen, Neustarts oder spontane Patches sind häufig nicht möglich.

Normativ spiegelt sich diese Besonderheit in der IEC-62443-Reihe wider. Sie ist der zentrale internationale Standard für industrielle Netzwerk- und Systemsicherheit und adressiert gezielt Systeme, Maschinen und Komponenten der Automatisierungstechnik – vom Betreiber über den Maschinenbauer bis zum Komponentenhersteller.

Cyber Security wird verpflichtend

Parallel zur Normung verschärfen Regierungen weltweit die regulatorischen Anforderungen an die Cybersicherheit vernetzter Produkte. Hintergrund ist eine wachsende Zahl von Sicherheitsvorfällen, bei denen nicht ganze Infrastrukturen, sondern einzelne digitale Komponenten zum Ausgangspunkt von Angriffen wurden. In zunehmend vernetzten Produktionsumgebungen können solche Schwachstellen erhebliche Auswirkungen auf Anlagenverfügbarkeit, Lieferketten und wirtschaftliche Stabilität haben.

Als ein Beispiel hat die Europäische Union mit dem EU Cybersecurity Act einen Rahmen geschaffen, der Security by Design und Security by Default als grundlegende Prinzipien etabliert. Der darauf aufbauende Cyber Resilience Act geht konsequent weiter und adressiert Produkte mit digitalen Elementen direkt. Hersteller sollen sicherstellen, dass ihre Produkte ein angemessenes Cybersicherheitsniveau aufweisen – nicht nur zum Zeitpunkt des Inverkehrbringens, sondern über den gesamten Produktlebenszyklus hinweg. Dazu zählen unter anderem sichere Entwicklungsprozesse, der strukturierte Umgang mit Schwachstellen sowie die Bereitstellung von Sicherheitsupdates.

„Diese Entwicklung verdeutlicht einen grundlegenden Wandel: Cyber Security wird zunehmend als produkteigene Verantwortung verstanden“, sagt Nils Hubrich. „Sie lässt sich nicht mehr allein durch organisatorische oder betriebliche Maßnahmen kompensieren, sondern muss bereits in der Entwicklung systematisch verankert werden.“

Secure Development Lifecycle als Fundament

Ein zentrales Instrument dafür ist der Secure Development Lifecycle nach IEC 62443-4-1. Er definiert Anforderungen an Prozesse zur sicheren Produktentwicklung und stellt nicht einzelne Sicherheitsfunktionen, sondern den gesamten Lebenszyklus eines Produkts in den Mittelpunkt. Von der Risikoanalyse über Security by Design und sichere Implementierung bis hin zu Verifikation, Update-Management und dem strukturierten Umgang mit Schwachstellen werden alle Phasen konsequent berücksichtigt.

Dieser prozessuale Ansatz ist entscheidend für eine nachhaltige Cyber-Security-Strategie. Sicherheit entsteht nicht durch ein einzelnes Feature, sondern durch konsistente Entscheidungen über den gesamten Produktlebenszyklus hinweg. Gerade vor dem Hintergrund weltweit steigender regulatorischer Anforderungen bildet der Secure Development Lifecycle damit das Fundament für robuste, langfristig sichere industrielle Produkte.

Technische Anforderungen an Komponenten: IEC 62443-4-2

Auf technischer Ebene konkretisiert IEC 62443-4-2 die Sicherheitsanforderungen an industrielle Komponenten. Die sogenannten Foundational Requirements reichen von Identifizierung und Authentifizierung über Systemintegrität und Datenvertraulichkeit bis hin zu Verfügbarkeit und Ereignisreaktion. Abhängig vom definierten Security Level steigen die Anforderungen – von Basismaßnahmen bis hin zu komplexen Schutzmechanismen gegen gezielte Angriffe.

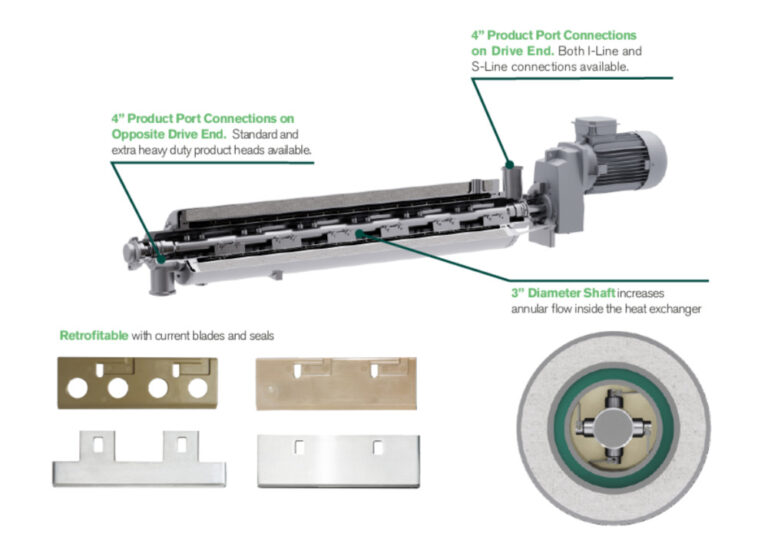

Für eingebettete Systeme – wozu auch Wägeindikatorentechnologien gehören – sind dabei besonders Aspekte wie sichere Schnittstellen, Zugriffskontrolle, Integritätsprüfungen und sichere Kommunikation relevant.

Wägetechnologien im Fokus

Wägesysteme sind schon längst keine passiven Messgeräte im klassischen Sinne mehr. In modernen Produktionsanlagen übernehmen sie neben der Erfassung von Messwerten auch aktive Funktionen in der Prozessführung – etwa beim Dosieren, Abfüllen oder bei qualitätsrelevanten Freigabeentscheidungen. Sie sind Teil vernetzter Produktionslinien, tauschen Daten mit Steuerungen, Leitsystemen und übergeordneten IT-Systemen aus und wirken unmittelbar auf den Ablauf von Produktionsprozessen ein.

Manipulierte Wägedaten können dabei ebenso kritisch sein wie veränderte Steuerungslogik, da sie Fehlmengen, Qualitätsabweichungen oder Prozessstörungen verursachen können. Daraus ergibt sich eine klare Konsequenz: Wäge- und Inspektionssysteme müssen als vollwertige OT-Komponenten betrachtet und entsprechend den Anforderungen industrieller Cyber Security abgesichert werden.

Die Wägeindikatoren MiNexx zeigen, wie Cyber Security in modernen Wägesystemen von Beginn an als grundlegendes Architekturprinzip verankert wird. Wägeindikatoren übernehmen eine zentrale Funktion: Sie erfassen die Signale angeschlossener Wägezellen oder -plattformen, verarbeiten diese zu validen Gewichtswerten und stellen Mess- und Statusinformationen für übergeordnete Systeme bereit. Damit bilden sie die Schnittstelle zwischen physikalischer Messung im Prozess und der digitalen Automatisierungs- und IT-Ebene.

Als vernetzte OT-Komponenten sind sie direkt in industrielle Daten- und Steuerungsprozesse eingebunden. Sie kommunizieren mit Steuerungen, Leitsystemen oder Manufacturing-Execution-Systemen und beeinflussen prozesskritische Entscheidungen etwa beim Dosieren, Abfüllen oder Kontrollwägen.

Die Architektur der Wägeindikatoren MiNexx orientiert sich an den Grundprinzipien der IEC 62443. Alle physischen und logischen Schnittstellen sind klar definiert und gezielt abgesichert, um potenzielle Angriffsflächen systematisch zu reduzieren. Ergänzt wird dies durch ein rollenbasiertes Zugriffskonzept, bei dem Nutzergruppen ausschließlich die für ihre Aufgaben notwendigen Berechtigungen erhalten. „Das Prinzip der minimalen Berechtigung reduziert das Risiko unautorisierter oder unbeabsichtigter Eingriffe in sicherheits- und prozessrelevante Funktionen“, sagt Nils Hubrich.

Für die Einbindung in vernetzte Produktionsumgebungen kommt unter anderem OPC UA als standardisierte Kommunikationsschnittstelle zum Einsatz. Der Standard ermöglicht den herstellerübergreifenden Austausch strukturierter Prozessdaten zwischen OT- und IT-Systemen und integriert Sicherheitsmechanismen wie Zertifikatsbasierte Authentifizierung, verschlüsselte Kommunikation und kontrollierte Zugriffsrechte direkt in die Verbindung.